近年来,机器学习(ML)和深度学习(DL)技术在网络安全和车辆系统中的应用引起了研究人员和汽车制造商的广泛关注。现代车辆(包括自动驾驶和联网车辆)越来越多地与外部世界相连,以便实现各种功能和服务。然而,互联性的提高也使车联网更容易受网络攻击威胁。网络攻击者既可以通过OBD Ⅱ(on-board diagnostics Ⅱ)接口对车载网络发起内部攻击,也可以通过无线接口发送恶意流量报文对车载外部网络发起外部攻击。所以,利用ML算法和DL算法提高车辆网络入侵检测系统(intrusion detection system,IDS)的准确性和训练速度是非常必要的。

目前,ML和DL模型已被广泛应用于车联网入侵检测任务中。例如,Mehedi等[1]提出了基于深度迁移学习的P-LeNet车载网络入侵检测方法,在Car-Hacking数据集上获得了0.978的F1得分。Hossain等[2]提出了一种用于车内入侵检测的基于一维卷积神经网络的IDS,在许多时间序列数据分析问题中表现良好。Song等[3]提出了一种基于深度卷积神经网络的IDS模型,该模型使用简化的Inception-ResNet来检测导航系统中的攻击。Yang等[4]讨论了车内和车外网络的漏洞,提出了一种基于特征和异常的多层混合入侵检测系统,在CAN-intrusion-dataset和CICIDS2017数据集上F1得分分别达到了0.963和0.800。Yang等[5]利用卷积神经网络和超参数优化技术,提出了一种基于迁移学习和集成学习的智能入侵检测系统,在公共汽车安全基准数据集上的检测率超过99.25%。Yang等[6]提出了一种新的集成IDS框架LCCDE,通过在3种高级ML算法(XGBoost、LightGBM和CatBoost)中确定针对每种类型的攻击的最佳ML模型来构建,并在Car-Hacking和CICIDS2017数据集上分别获得了0.999和0.998的F1得分。

虽然上述方法在车辆网络攻击检测任务中取得了显著成果,但性能仍有提升空间。为此,本文提出了一种新的车联网入侵检测模型(AQVAE-RGSNet)。本文的主要工作如下。

(1)提出了一种对抗量化变分自编码器以进行数据的不平衡处理,结合了两种数据生成方法的优势,有效缓解了车联网入侵检测中攻击类型不平衡的问题。

(2)为了提高入侵检测的准确率和训练效率,本文提出了一种用来筛选车辆网络数据中可能的入侵攻击的RGSNet模型,由基于迁移学习的ResNet网络与改进的分段残差神经网络联合构建而成,能够进行更有效的深层特征提取。

1 本文方法

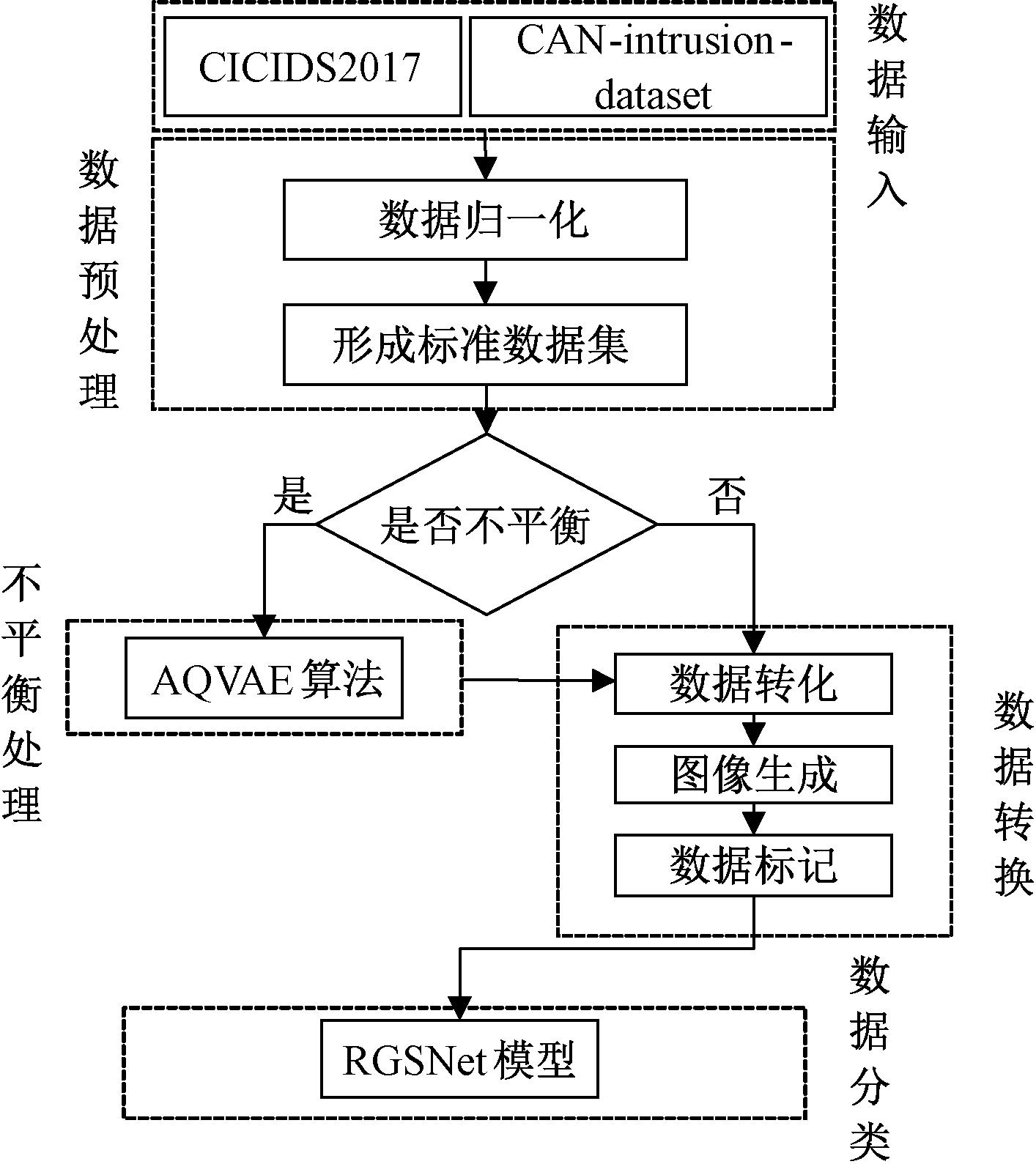

图1为本文所提出的AQVAE-RGSNet的整体结构,其中包含5个主要模块:数据输入、数据预处理、不平衡处理、数据转换和数据分类。模型训练结束后,在实际应用中,车辆网络数据经过数据预处理后直接进入数据转换模块,之后进入RGSNet进行入侵检测。

图1 车联网入侵检测模型框架

Figure 1 Intrusion detection model framework for Internet of Vehicles

1.1 数据预处理

在特征提取前,首先需要对网络数据进行归一化处理。归一化技术中,最小-最大值归一化和分位数归一化是2种常用方法。由于最小-最大值归一化方法不能很好地处理异常值,并且可能导致多数数据样本值过小,因此本文使用分位数归一化。分位数归一化方法将特征分布转换为正态分布,并根据正态分布重新计算所有特征的特征值。其所得到的大部分特征值都接近于中值,这对于处理异常值是有效的。

1.2 不平衡处理

为了应对车辆网络中攻击类型不平衡的问题,本文提出对抗量化变分自编码器(adversarial quantized variational auto encoder,AQVAE)对数据集进行不平衡处理,AQVAE算法是将VQ-VAE-2和WGAN-GP相结合的一种算法。

1.2.1 VQ-VAE-2

双层矢量量化变分自编码器(vector quantized variational auto encoder-2,VQ-VAE-2)是变分自动编码器的改进版本,它改善了变分自编码器生成图像模糊的问题,并且将连续数据离散化以生成所需要的特定类型数据。为此,本文选取其进行数据样本生成。

图2显示了VQ-VAE-2的整体结构。给定一个原始样本x,首先使用下层和上层的编码器(Encoder)进行特征提取和信息压缩,得到的特征为ze(xtop)。之后,算法通过矢量量化(VQ)的方式对ze(xtop)进行离散处理,以得到上层离散特征z(xtop)。z(xtop)在经过解码器(Decoder)后与下层Encoder提取得到的特征进行级联。级联得到的特征ze(xbottom)会被馈送到VQ中,以生成下层离散特征z(xbottom)。最后,离散特征z(xtop)和z(xbottom)将被作为训练数据,通过Decoder训练生成新的数据样本。

图2 VQ-VAE-2网络结构图

Figure 2 VQ-VAE-2 network structure diagram

1.2.2 WGAN-GP

WGAN-GP(Wasserstein generative adversarial network with gradient penalty,WGAN-GP)是WGAN的改进版本。WGAN-GP能够在几乎没有超参数调优的情况下稳定地训练各种GAN架构。本文选取其作为判别器,以对生成器生成的数据继续判别和优化。

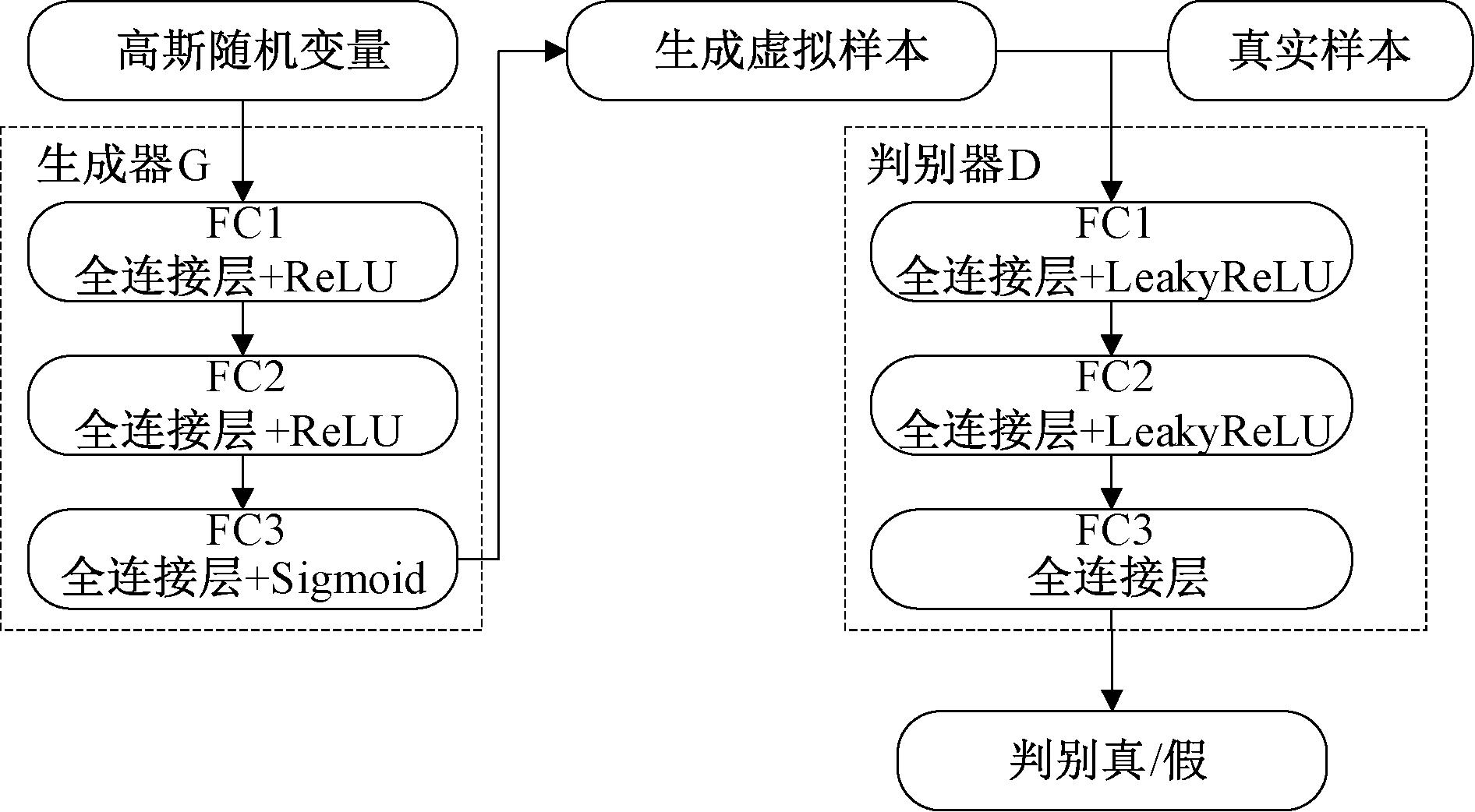

具体算法步骤如图3所示,WGAN-GP由一个生成器G和一个判别器D组成。对于输入的高斯随机变量,算法首先使用生成器进行虚拟样本生成。之后,生成的虚拟样本与真实样本将被同时馈送到判别器中,以判别样本类型并对生成器进行损失优化。

图3 WGAN-GP网络结构图

Figure 3 WGAN-GP network structure diagram

1.2.3 AQVAE算法

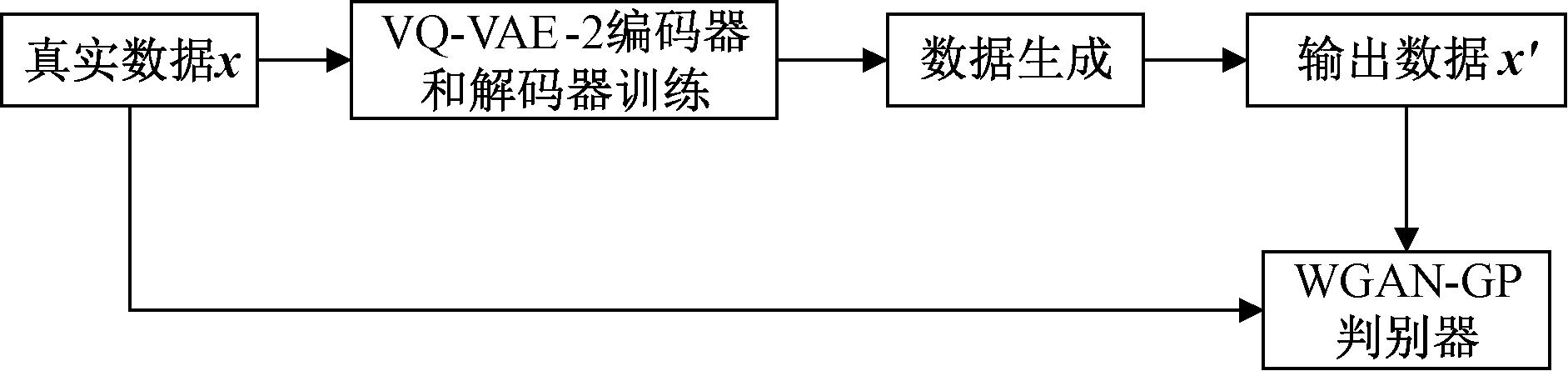

WGAN-GP中的梯度惩罚能够显著提升训练速度,解决了梯度二值化和梯度消失爆炸的问题,但在数据生成方面,其不能生成任意指定类型的数据。而使用VQ-VAE-2可将连续数据离散化以生成所需要类型的数据。因此,本文集成VQ-VAE-2和WGAN-GP的优势提出了AQVAE算法,能够以少数类型的样本数据为依据,通过过采样的方式生成同类型数据,以解决数据集中的样本不平衡问题。

AQVAE算法仍采用生成器-判别器架构。其中,生成器由VQ-VAE-2组成,判别器由WGAN-GP中的判别器D组成。所提出的AQVAE能够结合两者的优点,在保持较高训练效率的同时生成指定类型的数据,从而获得更有效的不平衡处理效果,其流程如图4所示。

图4 AQVAE流程图

Figure 4 AQVAE flow chart

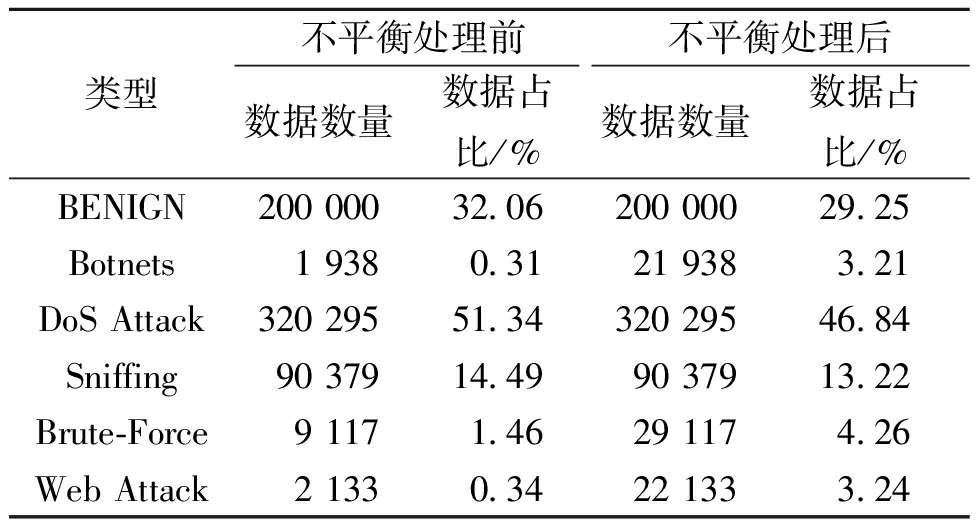

由表1可以看出CICIDS2017数据集中Botnets、Brute-Force和Web Attack这3类攻击类型的数量占比过少,异常攻击类型数据样本的极度不平衡会导致网络在分类时将注意力集中于样本数量较大的类型。为了提高少数类样本的准确率,同时确保多数类样本的训练速度和准确率,本文着重针对该数据集进行平衡处理。具体来说,根据车内网络数据经验,本文使用AQVAE算法分别生成20 000条Botnets、Brute-Force和Web Attack类型的攻击数据,不平衡处理后,数据集中此3类攻击的占比可达到3%以上,结果见表1。

表1 CICIDS2017数据集的数据样本分布

Table 1 Data sample distribution of CICIDS2017

类型不平衡处理前不平衡处理后数据数量数据占比/%数据数量数据占比/%BENIGN200 00032.06200 00029.25Botnets1 9380.3121 9383.21DoS Attack320 29551.34320 29546.84Sniffing90 37914.4990 37913.22Brute-Force9 1171.4629 1174.26Web Attack2 1330.3422 1333.24

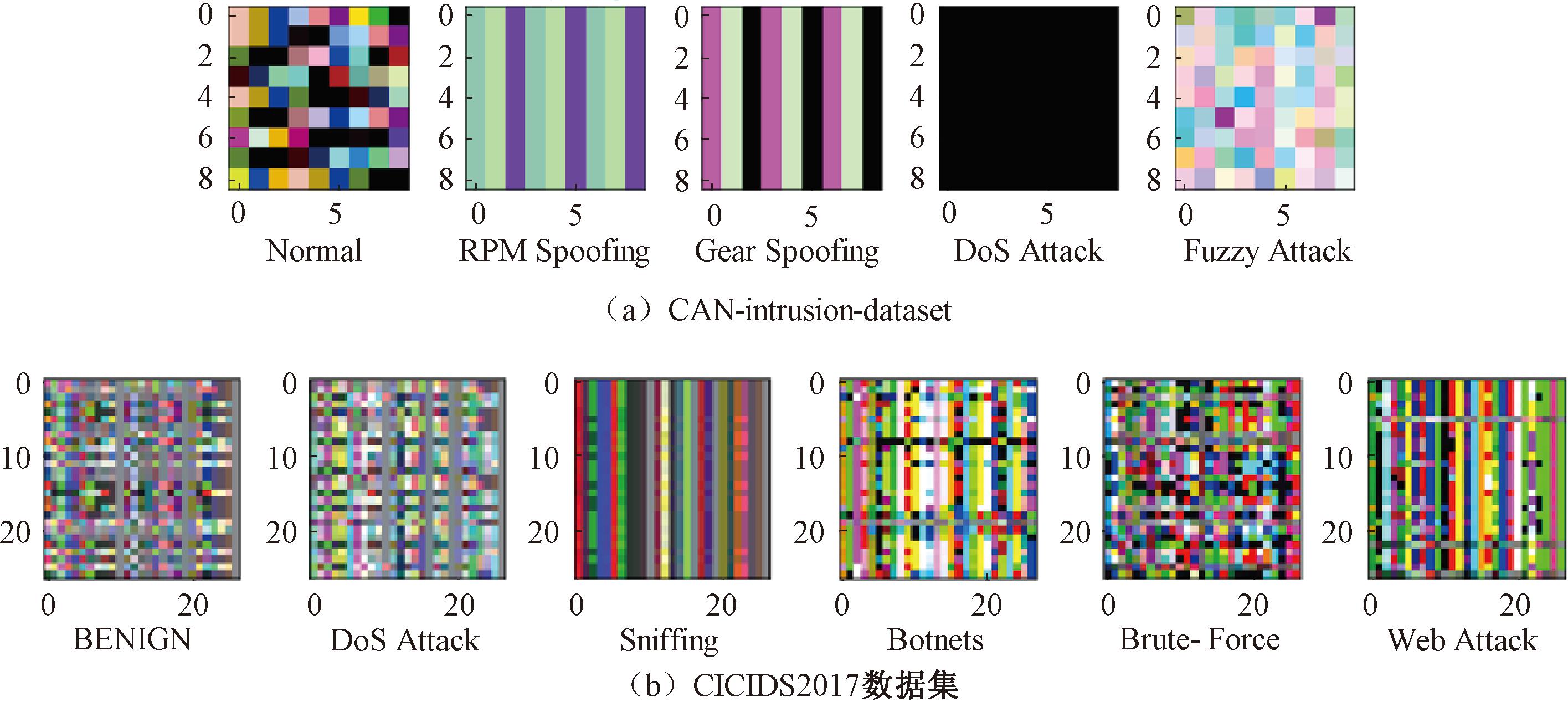

1.3 数据转换

由于CNN是为解决计算机视觉问题而设计的深度学习网络,而车辆网络流量数据通常以csv和txt文件的形式进行存储,为了有效挖掘CNN在入侵检测中的潜力,需要将网络流量数据转换为图像形式。在数据处理完成后,本文利用RGSNet模型来对特征进行提取。不同形式下的样本在CNN上的训练效果以及时间都会有所不同,其中,三维数据比一维数据训练的效果要更好[7]。为此,在使用提出的卷积网络RGSNet进行特征提取前,需要先将一维数据转换成为三维数据。转换时,首先根据时间戳和特征大小将数据样本转换成块(chunk):对于CAN-intrusion-dataset,由于其中的每条数据包含9个重要特征,因此可以将27条连续数据中的共243(27×9)个chunk转换成为大小为9×9×3的RGB图像;同理,本文将CICIDS2017数据集的78列特征属性扩充为81列后,将其换成大小为27×27×3的RGB图像集。接下来,需要根据数据块的攻击模式对转换后的图像进行标记:如果一个块/图像中的所有样本都是正常样本,则该图像被标记为“正常”;相反,如果一个数据块/图像包含攻击样本,则该图像将被标记为该数据块中出现最频繁的攻击类型。CAN-intrusion-dataset和CICIDS2017数据集中每种攻击类型的代表样本如图5所示。

图5 2个数据集中各类型的代表性样本图像

Figure 5 Representative sample images of each category in two datasets

经过上述数据转换操作后,生成代表了2个数据集的网络数据图像集。该图像集将作为数据分类模块RGSNet的输入,本文按7∶3比例将其分为训练集和测试集,并把训练集中的30%用于验证。

1.4 数据分类

本文提出RGSNet对车辆网络数据集进行深层特征提取,以获得更精确的网络数据分类结果。RGSNet由基于迁移学习的残差神经网络ResNet18与改进的分段残差神经网络RGStage50并行组成,将接收数据转换后的网络数据图像集作为输入,并对车辆网络数据集的入侵检测结果进行分类及输出。

1.4.1 ResNet18网络

RGSNet中所使用的ResNet18网络是利用迁移学习进行训练[8]。网络在训练时首先加载在ImageNet数据集上训练好的预训练权重,之后通过微调使其更好地拟合车联网数据集。

1.4.2 RGStage50网络

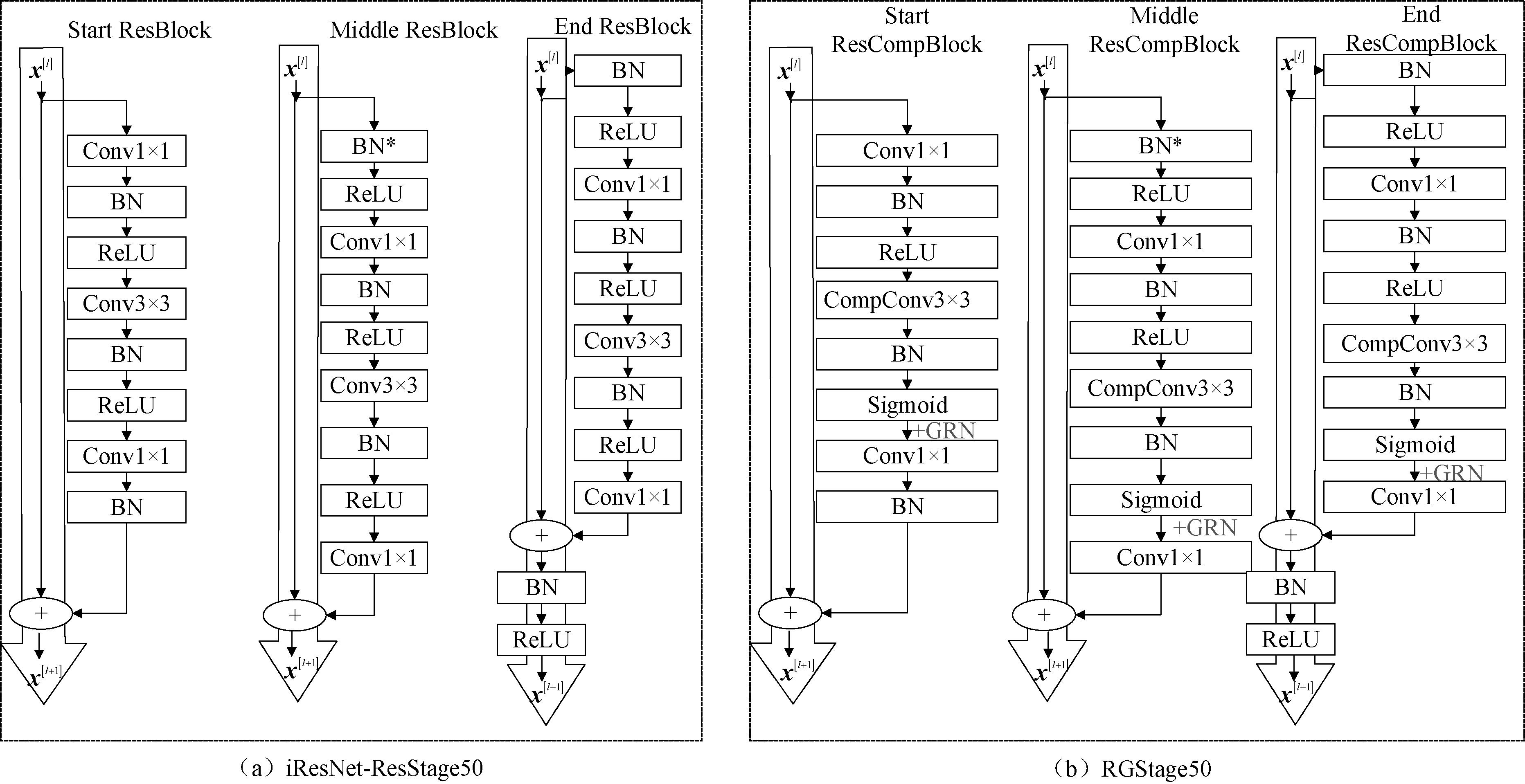

分段残差神经网络(ResStage)是Duta等[9]提出的iResNet中的一个分支。在网络加深时,ResStage更易于模型训练及优化。因此,本文选择其来进行更有效的深层特征提取。同时,为了提高网络的特征多样性和预测准确率并加快训练效率,本文将原始ResStage50网络中每个ResBlock的3×3卷积(Conv3×3)替换为紧凑卷积(CompConv3×3),其次将ResBlock中的最后一个ReLU激活函数替换为Sigmoid,并加入一个额外的全局响应归一化层[10](global response normalization,GRN),从而提出了新的RGStage网络。

激活函数是深层神经网络中必不可少的一部分,能够使神经网络对非线性问题进行拟合。ResNet中使用ReLU作为隐藏层的激活函数,但过多使用ReLU会导致网络中的负信号归零,这会阻碍主路径上的信息传播。同时,ResNet的主路径中缺少标准化处理,这同样加大了深层网络中特征学习的难度。

为了解决上述问题,分段残差神经网络中使用了一种分段ResBlock结构,整体的ResStage网络总共分为3个阶段,包括1个开始阶段、4个主要阶段和1个结束阶段。如图6(a) 所示,每个主要阶段均由1个Start ResBlock、若干个Middle ResBlock和1个End ResBlock堆叠而成,4个主要阶段中Block的堆叠数量分别为[3,4,6,3]。可以看出,ResStage中激活函数的数量只与网络中主要阶段中主路径的数量相关,而与网络的大小和深度无关。因此,随着网络深度的增加,主路径中始终能够保持固定数量的激活函数,以便信息向前和向后传播。此外,每个主要阶段的Start ResBlock与End ResBlock最后都被添加了额外的批量归一化(BN)层,以使信号能够稳定进入下一阶段,这更加有利于网络对特征进行抽象和提取。

图6 RGStage模型图

Figure 6 RGStage model diagram

传统卷积的作用是学习一个特征变换,将cin维度的输入转换为cout维度的输出,其卷积核具有一定的过度参数化和冗余性问题。因此,为了加快模型的训练效率,本文将原始ResStage50网络中每个ResBlock的3×3卷积(Conv3×3)替换为了紧凑卷积(CompConv3×3)。紧凑卷积通过分治策略进行高效的特征学习,其输出的特征一半由卷积生成,一半由输入直接生成,这种方式能够以最小的参数量在卷积中最大程度地传递所学习到的信息。同时,紧凑卷积的核心单元可以以递归计算的方式执行,从而产生分而治之的策略,能够节省大量的计算量和参数量,并更高效地提取特征。

使用Sigmoid替换残差神经网络最后一层的ReLU激活函数可以提高网络的准确率[11]。本文同样将ResBlock中的最后一个ReLU激活函数替换成Sigmoid。此外,为了增强网络中的特征竞争、提高模型性能,本文进一步在ResBlock中添加了GRN层。GRN 是一种归一化结构,能够通过增强通道间特征竞争的方式来减少深层网络中的特征崩溃问题。最终的RGStage网络如图6(b)所示。

1.4.3 特征融合与分类

在使用ResNet18与所提出的RGStage50进行并行特征提取后,RGSNet利用级联的方式对所提取到的特征进行融合,最后通过全连接层输出最终的入侵检测分类结果。

2 实验设计

2.1 实验所需数据集

CAN-intrusion-dataset[12]是在控制局域网(controller area network,CAN)攻击发起时通过车辆的OBD Ⅱ端口记录CAN流量生成的,数据集中包含正常类型(Normal)数据和4种主要攻击类型(Fuzzy Attack、Gear Spoofing、DoS Attack和RPM Spoofing)数据。由于CAN-intrusion-dataset中的攻击类型数据样本相对平衡,因此不需要进行平衡处理。

在车辆网络外部安全数据集如KDD-99、NSL-KDD和CICIDS2017[13]中,CICIDS2017数据集包括更多的特征、实例和网络攻击类型。因此,本文选取CICIDS2017数据集作为车联网入侵检测的外部网络数据集。CICIDS2017数据集共包含7大类型数据,其中由于Infiltration攻击类型的数量过少,因此本文不对其进行研究。表1统计了CICIDS2017数据集中除Infiltration攻击类型外的数据样本分布,其中BENIGN代表正常样本。

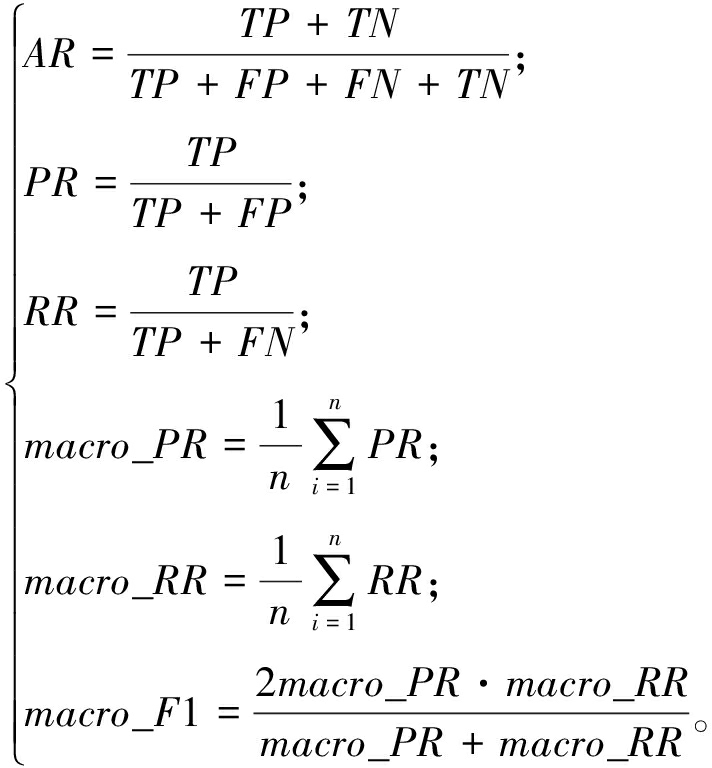

2.2 评估指标和参数设置

本文使用4个广泛流行的评价指标综合评估所提车联网入侵检测模型的性能,分别为准确率AR、召回率RR、精确率PR和F1得分。其中,RR、PR和F1得分采用macro-average方法:在计算均值时,每个类型具有相同的权重,最后的结果是每个类型指标值的算术平均。计算公式分别为

(1)

式中:TP为真正例;FP为假正例;TN为真反例;FN为假反例。

本文使用PyTorch框架实现所提车联网入侵检测系统,实验时所使用的计算机CPU型号为Intel(R)Xeon(R)Platinum 8255C(2.50 GHz)。实验所使用的优化器为Adam;dropout率为0.3;学习率为0.001;batch_size为16。训练时,车内网络数据训练周期为5,车外网络数据训练周期为10。

3 实验结果与分析

3.1 整体对比实验

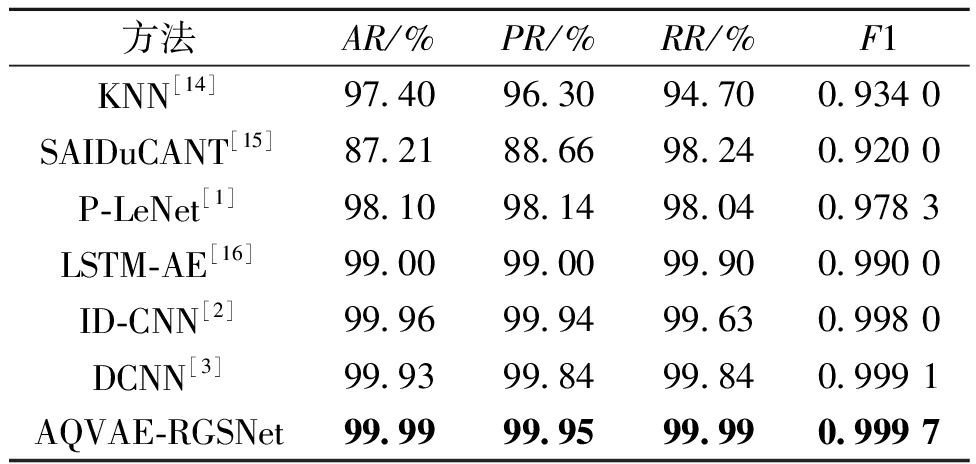

为了验证算法的整体效果,本文在CAN-intrusion-dataset和CICIDS2017数据集上将AQVAE-RGSNet与相关领域的方法进行了比较。评估结果如表2、表3所示。

表2 CAN-intrusion-dataset上模型性能评估

Table 2 Performance evaluation of models on CAN-intrusion-dataset

方法AR/%PR/%RR/%F1KNN[14]97.4096.3094.700.934 0SAIDuCANT[15]87.2188.6698.240.920 0P-LeNet[1]98.1098.1498.040.978 3LSTM-AE[16]99.0099.0099.900.990 0ID-CNN[2]99.9699.9499.630.998 0DCNN[3]99.9399.8499.840.999 1AQVAE-RGSNet99.9999.9599.990.999 7

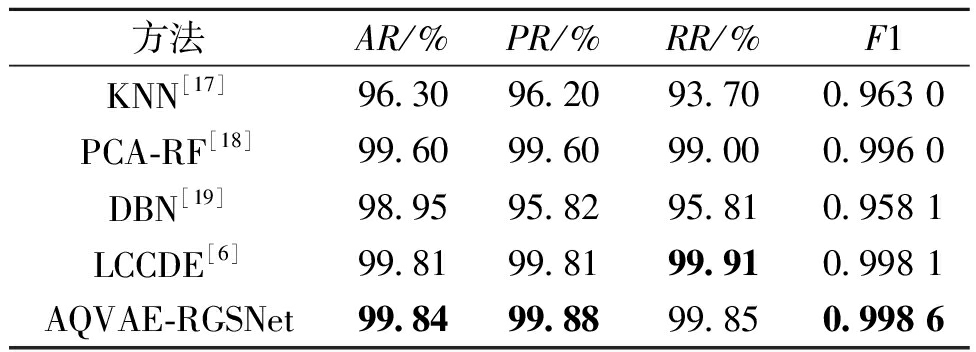

表3 CICIDS2017数据集上模型性能评估

Table 3 Performance evaluation of models on CICIDS2017 dataset

方法AR/%PR/%RR/%F1KNN[17]96.3096.2093.700.963 0PCA-RF[18]99.6099.6099.000.996 0DBN[19]98.9595.8295.810.958 1LCCDE[6]99.8199.8199.910.998 1AQVAE-RGSNet99.8499.8899.850.998 6

从表2可以看出,本文提出的方法表现出了最好的性能。用于对比的模型由于缺少数据转换,并且仅使用一维数据作为输入,准确率(87.21%~99.96%)和F1得分(0.920 0~0.999 1)较低。而本文提出的AQVAE-RGSNet的F1得分达到了0.999 7,准确率和召回率指标也均达到了99.99%。这主要得益于所使用的数据转换方法,转换后的图像集能够精准地区分出数据集中的正常数据和攻击类型数据。

如表3所示,本文提出的模型与文献[6, 17-19]中的先进方法进行了定量比较,这些方法在CICIDS2017数据集上取得了良好的性能,但由于缺乏数据的不平衡处理,准确率(96.30%~99.81%)和F1得分(0.958 1~0.998 1)相对较低。而本文提出的方法取得较好的结果,其中F1得分达到了最高的0.998 6。这主要得益于所使用的不平衡处理方法,能够通过多样化的数据生成有效降低CICIDS2017数据集中数据不平衡所带来的影响。同时,使用ResNet18与RGStage50并行提取特征的方式增强了算法对于车辆网络数据的分析和分类能力,使其能够获得更精确的入侵检测结果。

3.2 消融研究

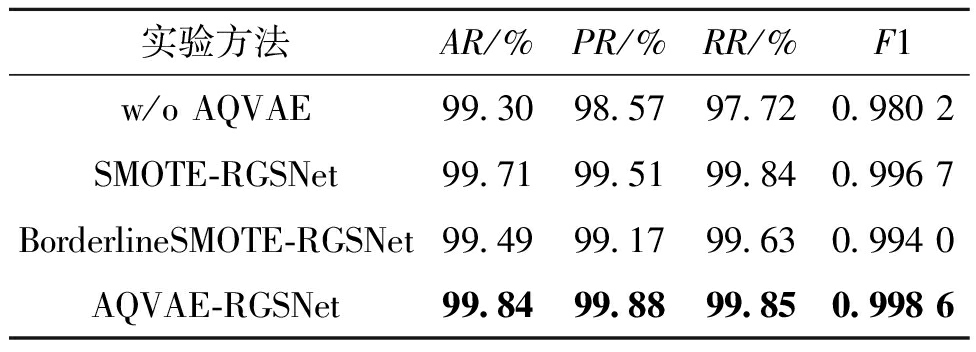

为了验证所提出的不平衡处理方法、数据转换方法和数据分类方法的有效性,本文分别对三者进行了消融实验。针对不平衡处理方法AQVAE的消融实验结果如表4、表5所示。

表4 CICIDS2017数据集上的样本不平衡处理结果

Table 4 Result of sample imbalance processing on CICIDS2017 dataset

实验方法AR/%PR/%RR/%F1w/o AQVAE99.3098.5797.720.980 2SMOTE-RGSNet99.7199.5199.840.996 7BorderlineSMOTE-RGSNet99.4999.1799.630.994 0AQVAE-RGSNet99.8499.8899.850.998 6

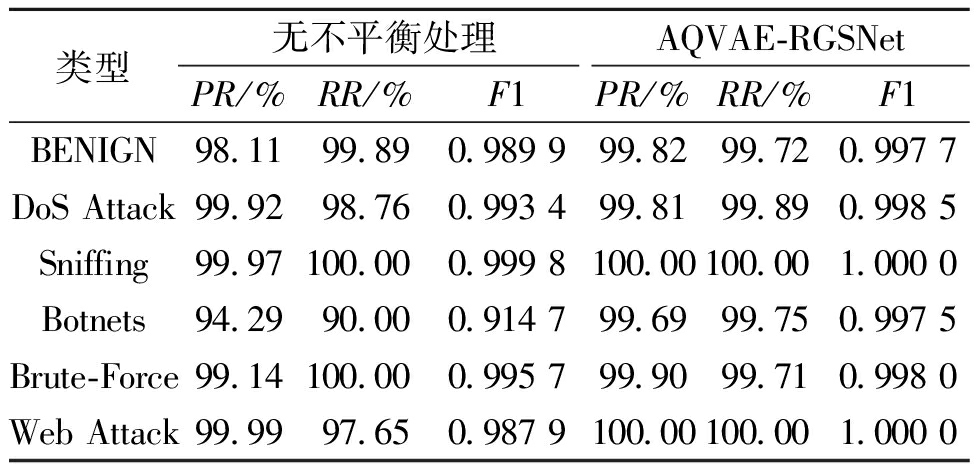

表5 CICIDS2017数据集中各数据类型的不平衡

处理结果

Table 5 Unbalanced processing results of each data category in CICIDS2017 dataset

类型无不平衡处理AQVAE-RGSNetPR/%RR/%F1PR/%RR/%F1BENIGN98.1199.890.989 999.8299.720.997 7DoS Attack99.9298.760.993 499.8199.890.998 5Sniffing99.97100.000.999 8100.00100.001.000 0Botnets94.2990.000.914 799.6999.750.997 5Brute-Force99.14100.000.995 799.9099.710.998 0Web Attack99.9997.650.987 9100.00100.001.000 0

从表4可以看出,使用AQVAE对CICIDS2017数据集进行不平衡处理后,提高了CICIDS2017数据集的整体检测精度。同时,本文使用了2种先进的不平衡处理方法SMOTE[20]和BorderlineSMOTE[21]进行对比验证。可以看出,本文提出的AQVAE的不平衡处理效果在4种评价指标上均优于其他算法,证明了其有效性。

从表5可以看出,CICIDS2017数据集中不平衡攻击类型数据(Botnets、Brute-Force和Web Attack)的指标得到了明显的改善,同时其他攻击类型的指标并没有受到影响,这充分验证了所提出的AQVAE不平衡处理方法的有效性。

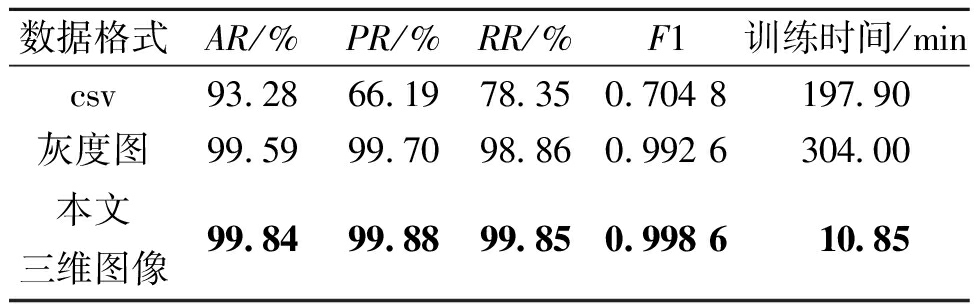

不平衡处理后,本文针对数据转换的方法进行了消融实验,分别以原本的网络数据(csv)、灰度图数据(一维)和本文数据转换后的三维图像数据作为分类网络的输入,以验证数据转换方法的有效性。以CICIDS2017数据集为例,实验结果如表6所示。本文的数据转换方法在AR、PR、RR、F1得分和训练时间上都表现出了最好的效果,这充分证明了其有效性。

表6 数据转换模块的消融实验结果

Table 6 Results of ablation experiments on the data conversion module

数据格式AR/%PR/%RR/%F1训练时间/mincsv93.2866.1978.350.704 8197.90灰度图99.5999.7098.860.992 6304.00本文三维图像99.8499.8899.850.998 610.85

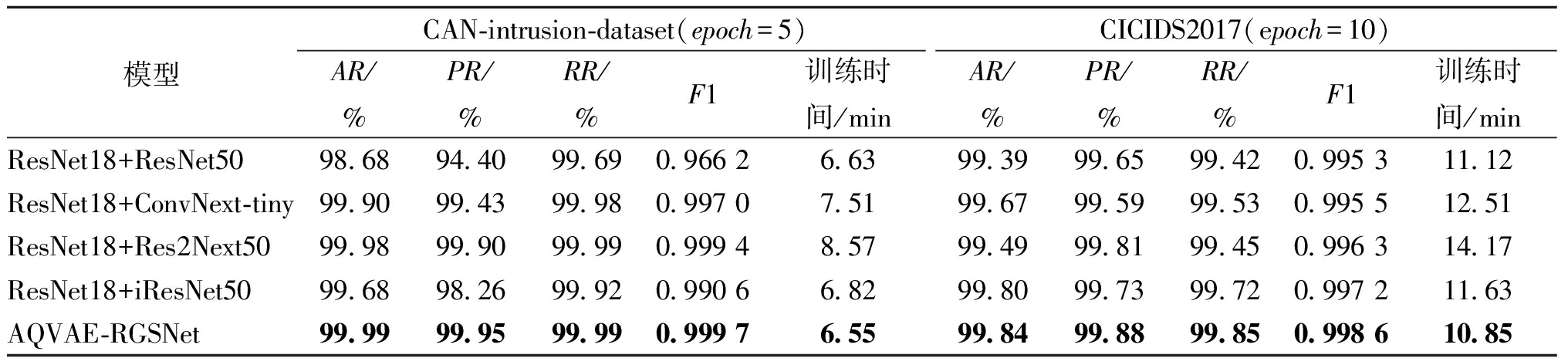

在此之后,本文将RGSNet中的RGStage50替换为了其他的先进特征提取网络,分别为ResNet50、Res2Next50[22]、ConvNext-tiny[23]和iResNet50[9],以验证数据分类方法中所提出的改进分段残差神经网络(RGStage)的有效性。实验结果如表7所示。

表7 数据分类模块的消融实验结果

Table 7 Ablation experiment results of the data classification module

模型CAN-intrusion-dataset(epoch=5)CICIDS2017(epoch=10)AR/%PR/%RR/%F1训练时间/minAR/%PR/%RR/%F1训练时间/minResNet18+ResNet5098.6894.4099.690.966 26.6399.3999.6599.420.995 311.12ResNet18+ConvNext-tiny99.9099.4399.980.997 07.5199.6799.5999.530.995 512.51ResNet18+Res2Next5099.9899.9099.990.999 48.5799.4999.8199.450.996 314.17ResNet18+iResNet5099.6898.2699.920.990 66.8299.8099.7399.720.997 211.63AQVAE-RGSNet99.9999.9599.990.999 76.5599.8499.8899.850.998 610.85

从表7可以看出,虽然ResNet50模型的训练时间较短,但其入侵检测的准确率最低;ConvNext-tiny与Res2Next50虽然能够获得较高的AR、PR、RR和F1得分,但是训练时间较长;iResNet50的准确率虽然相较于ResNet50有所提高,但是检测效果低于ConvNext-tiny和Res2Next50,而本文所提出的RGSNet方法能在保持高训练效率的同时获得最好的入侵检测结果,验证了其有效性。

4 结论

本文提出了一种用于车联网入侵检测的AQVAE-RGSNet方法,该方法使用所提出的RGSNet网络对输入的样本数据进行特征提取,能够有效降低入侵检测系统对于训练样本的数量依赖,并同时提高训练效率。此外,为了应对车辆网络中攻击类型不平衡的问题,本文提出了一种新的不平衡处理方法AQVAE,以缓解少数类型对模型检测性能所带来的负面影响。在车内和车外网络数据集上的实验结果表明,本文所提出的方法具有比以往方法更优秀的入侵检测性能。接下来,本文将继续在轻量化方面对模型进行改进,以使其能够适用于更多的车辆网络入侵检测场景。

[1] MEHEDI S T, ANWAR A, RAHMAN Z, et al. Deep transfer learning based intrusion detection system for electric vehicular networks[J]. Sensors (Basel, Switzerland), 2021, 21(14): 4736.

[2] HOSSAIN M D, INOUE H, OCHIAI H, et al. An effective in-vehicle CAN bus intrusion detection system using CNN deep learning approach[C]∥2020 IEEE Global Communications Conference. Piscataway: IEEE, 2021: 1-6.

[3] SONG H M, WOO J, KIM H K. In-vehicle network intrusion detection using deep convolutional neural network[J]. Vehicular Communications, 2020, 21: 100198.

[4] YANG L, MOUBAYED A, SHAMI A. MTH-IDS: a multitiered hybrid intrusion detection system for Internet of Vehicles[J]. IEEE Internet of Things Journal, 2022, 9(1): 616-632.

[5] YANG L, SHAMI A. A transfer learning and optimized CNN based intrusion detection system for Internet of Vehicles[C]∥IEEE International Conference on Communications. Piscataway: IEEE, 2022: 2774-2779.

[6] YANG L, SHAMI A, STEVENS G, et al. LCCDE: a decision-based ensemble framework for intrusion detection in the Internet of Vehicles[EB/OL].(2022-09-01)[2023-12-19]. https://arxiv.org/abs/2208.03399.

[7] WU K H, CHEN Z G, LI W. A novel intrusion detection model for a massive network using convolutional neural networks[J]. IEEE Access, 2018, 6: 50850-50859.

[8] LI X H, HU Z Y, XU M F, et al. Transfer learning based intrusion detection scheme for Internet of Vehicles[J]. Information Sciences, 2021, 547: 119-135.

[9] DUTA I C, LIU L, ZHU F, et al. Improved residual networks for image and video recognition[EB/OL].(2020-04-10)[2023-12-19]. https://arxiv.org/abs/2004.04989.

[10] WOO S, DEBNATH S, HU R H, et al. ConvNeXt V2: co-designing and scaling ConvNets with masked autoencoders[EB/OL].(2023-01-02)[2023-12-19]. https:∥arxiv.org/abs/2301.00808.

[11] SANDLER M, HOWARD A, ZHU M L, et al. MobileNetV2: inverted residuals and linear bottlenecks[C]∥2018 IEEE/CVF Conference on Computer Vision and Pattern Recognition. Piscataway: IEEE, 2018: 4510-4520.

[12] SEO E, SONG H M, KIM H K. GIDS: GAN based intrusion detection system for in-vehicle network[C]∥2018 16th Annual Conference on Privacy, Security and Trust (PST). Piscataway: IEEE, 2018: 1-6.

[13] ROSAY A, CARLIER F, LEROUX P. MLP4NIDS: an efficient MLP-based network intrusion detection for CICIDS2017 dataset[C]∥ International Conference on Machine Learning for Networking. Cham: Springer, 2020: 240-254.

[14] ALSHAMMARI A, ZOHDY M A, DEBNATH D, et al. Classification approach for intrusion detection in vehicle systems[J]. Wireless Engineering and Technology, 2018, 9(4): 79-94.

[15] OLUFOWOBI H, YOUNG C, ZAMBRENO J, et al. SAIDuCANT: specification-based automotive intrusion detection using controller area network (CAN) timing[J]. IEEE Transactions on Vehicular Technology, 2020, 69(2): 1484-1494.

[16] ASHRAF J, BAKHSHI A D, MOUSTAFA N, et al. Novel deep learning-enabled LSTM autoencoder architecture for discovering anomalous events from intelligent transportation systems[J]. IEEE Transactions on Intelligent Transportation Systems, 2021, 22(7): 4507-4518.

[17] SHARAFALDIN I, HABIBI LASHKARI A, GHORBANI A A. Toward generating a new intrusion detection dataset and intrusion traffic characterization[C]∥Proceedings of the 4th International Conference on Information Systems Security and Privacy. Cham: Springer, 2018: 108-116.

[18] ABDULHAMMED R, FAEZIPOUR M, MUSAFER H, et al. Efficient network intrusion detection using PCA-based dimensionality reduction of features[C]∥2019 International Symposium on Networks, Computers and Communications (ISNCC).Piscataway: IEEE, 2019: 1-6.

[19] ELMASRY W, AKBULUT A, ZAIM A H. Evolving deep learning architectures for network intrusion detection using a double PSO metaheuristic[J]. Computer Networks, 2020, 168: 107042.

[20] 张安琳, 张启坤, 黄道颖, 等. 基于CNN与BiGRU融合神经网络的入侵检测模型[J]. 郑州大学学报(工学版), 2022, 43(3): 37-43.

ZHANG A L, ZHANG Q K, HUANG D Y, et al. Intrusion detection model based on CNN and BiGRU fused neural network[J]. Journal of Zhengzhou University (Engineering Science), 2022, 43(3): 37-43.

[21] 吴正江, 杨天, 郑爱玲, 等. 融合拟单层覆盖粗集的集值数据平衡方法研究[J]. 计算机工程与应用, 2022, 58(19): 166-173.

WU Z J, YANG T, ZHENG A L, et al. Study on set-valued data balancing method by semi-monolayer covering rough set[J]. Computer Engineering and Applications, 2022, 58(19): 166-173.

[22] GAO S H, CHENG M M, ZHAO K, et al. Res2Net: a new multi-scale backbone architecture[J]. IEEE Transactions on Pattern Analysis and Machine Intelligence, 2021, 43(2): 652-662.

[23] LIU Z, MAO H Z, WU C Y, et al. A ConvNet for the 2020s[C]∥2022 IEEE/CVF Conference on Computer Vision and Pattern Recognition (CVPR). Piscataway: IEEE, 2022: 11966-11976.